随着汽车、工业设备日益智能化、网联化,功能安全与信息安全之间的界限变得模糊,二者的融合与协同已成为确保系统整体安全的关键。本文将深入探讨以ISO 26262为代表的功能安全标准解决了哪些核心问题,对比其在汽车领域与工业领域(ISO 13849)的异同,并分析其在网络与信息安全软件开发中的挑战与应用。

一、ISO 26262功能安全:解决什么问题?

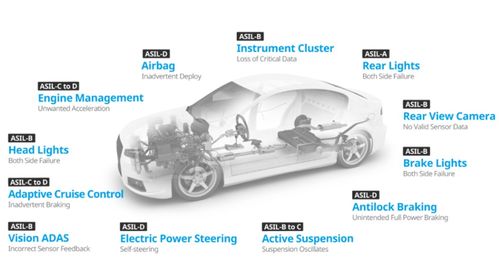

ISO 26262《道路车辆功能安全》是汽车电子电气系统安全领域的国际标准。它旨在解决由电子电气系统故障(包括硬件随机故障和系统性故障)导致的不合理风险,确保车辆在发生故障时能进入或维持安全状态,从而避免人身伤害。其核心解决的问题包括:

- 系统性风险控制:通过严格的V模型开发流程、需求管理、配置管理等,确保在开发过程中避免引入错误(如设计缺陷、软件bug)。

- 硬件随机故障管理:通过量化指标(如单点故障度量、潜在故障度量)、故障模式与影响分析(FMEA)、故障树分析(FTA)等技术,评估和控制硬件随机失效带来的风险。

- 安全生命周期管理:为从概念阶段到报废的整个产品生命周期,提供一套完整的安全管理框架,明确各阶段活动、职责和交付物。

- 汽车安全完整性等级(ASIL):根据危害事件的严重度、暴露率和可控性进行风险分级(ASIL A到D,D为最高),并据此确定所需的安全要求和验证严格度。

- 功能安全文化建立:推动组织建立以安全为导向的流程、文化和能力。

简言之,ISO 26262的核心是应对“非恶意”的故障和失效,确保系统在“失效”情况下的行为安全。

二、ISO 26262 与 ISO 13849 对比:汽车与工业的功能安全

ISO 13849《机械安全 控制系统的安全相关部件》是广泛应用于工业机械领域的安全标准。两者同属功能安全范畴,但侧重点和应用领域不同:

| 对比维度 | ISO 26262 (道路车辆) | ISO 13849 (工业机械) |

| :--- | :--- | :--- |

| 核心目标 | 避免由E/E系统故障导致的人身伤害。 | 确保机械控制系统安全相关部件在发生故障时能提供所需的安全功能。 |

| 风险分类方法 | ASIL (Automotive Safety Integrity Level),基于S/E/C三要素。 | PL (Performance Level),基于风险图的评估(S/F/P)。 |

| 量化指标 | 对硬件有严格的随机硬件失效概率量化指标(如PMHF)。 | 更侧重于通过架构类别(Category)、诊断覆盖率(DC)、平均危险失效时间(MTTFd)等综合确定PL。 |

| 覆盖范围 | 专注于电子电气(E/E)系统,包括软硬件。 | 涵盖电气、液压、气动、机械等所有类型的安全相关控制系统部件。 |

| 开发流程 | 高度结构化、文档化的V模型,与汽车软件过程(如ASPICE)结合紧密。 | 流程相对灵活,更侧重于安全功能实现和验证,对具体开发模型规定不如ISO 26262严格。 |

| 应用焦点 | 应对复杂、集成的汽车电子系统中的系统性及随机硬件故障。 | 应对工业环境中相对独立、功能明确的安全控制回路故障。 |

核心区别:ISO 26262更深度地融入了现代复杂电子系统的开发理念,尤其对软件和硬件的系统性开发与验证要求极高;而ISO 13849更“工程化”,为多种技术实现安全功能提供了灵活框架。对于同时涉及两个领域的供应商(如为工程车辆提供控制器),可能需要同时满足或协调两者要求。

三、网络与信息安全软件开发的融合挑战

当系统联网后,面临的威胁从“随机故障”扩展到了“恶意攻击”。传统的功能安全(如ISO 26262)假设组件是“失效的”,而信息安全(如ISO/SAE 21434)假设组件可能是“被攻陷的”。这给软件开发带来了全新挑战:

- 安全目标的冲突与协调:功能安全要求在某些故障下进入安全状态(如关闭系统或降级运行),而信息安全要求保证服务的可用性和完整性,防止拒绝服务攻击。两者目标可能冲突,需要在架构设计早期进行权衡分析(Security & Safety Co-Analysis)。

- 开发流程的融合:信息安全需要贯穿整个生命周期(如ISO/SAE 21434定义的CSMS),包括威胁分析与风险评估(TARA)、安全需求定义、安全编码、渗透测试等。这需要与ISO 26262的安全生命周期进行有机整合,避免流程冗余和需求矛盾。

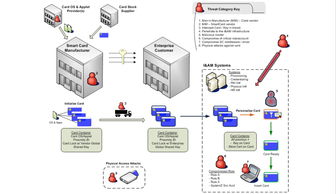

- 架构设计的影响:需要采用既能容错又能防御的架构。例如,引入安全隔离机制(如硬件隔离、虚拟机监控程序)以确保一个区域的被攻陷不会直接影响功能安全关键区域;但同时要评估这些机制自身的可靠性和对实时性的影响。

- 软件具体实践:

- 安全需求:在功能安全需求(FSR)基础上,必须明确增加网络安全需求(Cybersecurity Requirements),如认证、加密、入侵检测等。

- 设计与实现:采用安全的编码规范(如MISRA C:2012/2023已增加安全指南)、进行代码安全静态/动态分析、管理第三方软件物料清单(SBOM)以识别漏洞。

- 验证与确认:功能安全的测试(如故障注入测试)需与信息安全的测试(如模糊测试、渗透测试)相结合。需要验证在遭受攻击场景下,安全机制是否有效,且功能安全状态是否仍能得到保证。

- 运营与响应:软件需支持安全更新(OTA),并具备事件检测与日志记录能力,以响应持续的安全威胁,这超出了传统功能安全“出厂即固定”的范围。

结论

ISO 26262成功解决了复杂汽车E/E系统在应对内部故障时的功能安全问题,而ISO 13849为工业机械提供了实用的安全控制框架。在智能网联时代,仅关注功能安全已不足够。未来的安全关键软件开发,必然是 “功能安全(Safety)” 与 “信息安全(Security)” 的深度融合。开发者必须在系统架构、需求工程、开发流程和验证测试各个层面,同步考虑失效与攻击两种威胁模型,构建真正意义上 “既可靠又抗攻击” 的韧性系统。这要求组织不仅建立功能安全文化,还需培育深厚的信息安全能力,并采用能支持两者协同的工程方法和工具链。