在当今瞬息万变的数字环境中,传统的、基于静态规则和漏洞修补的网络安全策略日益显得捉襟见肘。攻击者技术不断进化,攻击面持续扩大,使得被动防御模式难以应对高级持续威胁(APT)和零日攻击。因此,一种更为主动、更具适应性的方法论——威胁驱动的网络安全(Threat-Driven Cybersecurity)——正成为构建下一代网络与信息安全软件的核心指导思想。本文将探讨这一方法论的内涵、核心原则,及其在软件开发实践中的具体应用。

一、威胁驱动方法论的内涵与核心转变

威胁驱动的网络安全方法论,其核心理念是从“以合规和漏洞为中心”转向“以威胁和攻击者为中心”。它强调在软件开发生命周期(SDLC)的每一个阶段,都必须主动识别、分析并模拟真实世界中的潜在威胁,并将对这些威胁的理解转化为具体的安全需求、设计决策和防御措施。这不仅仅是技术层面的升级,更是一种思维范式的根本性转变:从假设系统会被攻击,转变为假设系统正在被攻击。

其核心原则包括:

- 情报驱动:深度依赖威胁情报(包括战术、技术、程序,即TTPs),了解攻击者的动机、能力和行为模式,使防御措施更具针对性和前瞻性。

- 持续风险评估:在软件设计、开发、测试、部署和运维全过程中,持续进行动态的风险评估,识别最可能被利用的资产和路径。

- 假设失陷:默认系统内部可能已经存在威胁,因此着重构建纵深防御、最小权限、零信任架构以及强大的检测与响应能力。

- 自适应与弹性:安全控制措施需要能够根据威胁态势的变化自动或半自动地进行调整,并确保在遭受攻击时关键业务功能仍能维持或快速恢复。

二、在软件开发生命周期中的实践融入

将威胁驱动的方法论融入网络与信息安全软件开发,意味着安全不再是开发末期的一次性“安检”,而是贯穿始终的“基因”。

- 需求与设计阶段(Shift-Left):

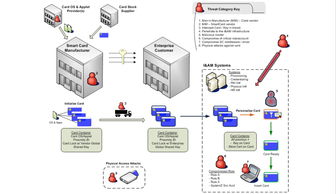

- 威胁建模:这是威胁驱动开发的核心实践。在架构设计初期,团队即使用STRIDE、攻击树等方法,系统地识别资产、描绘信任边界、枚举潜在威胁(如欺骗、篡改、否认等),并据此制定缓解策略。这些策略直接转化为安全功能需求和架构设计约束。

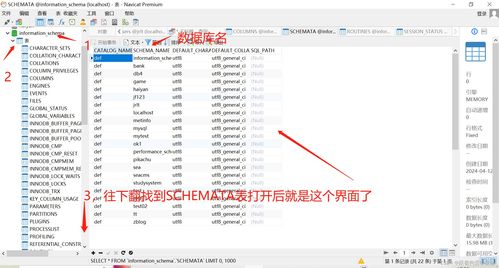

- 安全需求定义:基于威胁情报和建模结果,定义具体、可测试的安全需求,例如“系统必须能够检测到来自特定APT组织的C2通信模式”。

- 开发与实现阶段:

- 安全编码与库管理:在遵循安全编码规范的结合威胁情报关注当前活跃攻击中频繁被滥用的漏洞类型(如反序列化、内存破坏),进行针对性加固。软件物料清单(SBOM)管理和安全依赖项检查至关重要。

- 安全功能内建:将威胁响应能力(如日志记录、审计、隔离机制)作为基础功能模块进行开发,而非事后附加。

- 测试与验证阶段:

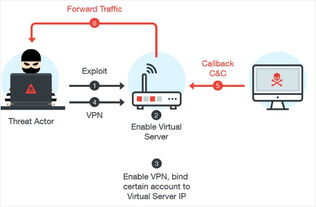

- 对抗性安全测试:超越传统的漏洞扫描和渗透测试,开展红队演练、攻击模拟和漏洞利用测试。使用真实的攻击工具和技术(如MITRE ATT&CK框架中的技术)来验证防御措施的有效性。

- 混沌工程与弹性测试:主动注入故障和攻击场景,检验系统在遭受破坏时的表现和恢复能力。

- 部署与运维阶段:

- 运行时威胁检测与响应(EDR/XDR):部署具备行为分析、异常检测和威胁狩猎能力的安全软件,持续监控应用和环境的运行时行为,快速响应失陷指标(IoC)和攻击行为(IoA)。

- 反馈闭环与迭代:将运营中发现的真实攻击数据、事件响应经验,以及威胁情报的更新,反馈给开发和威胁建模团队,用于优化下一轮迭代的安全设计,形成“构建-监测-学习-改进”的持续增强闭环。

三、对安全软件开发的影响与挑战

采用威胁驱动的方法论,将催生出新一代的网络与信息安全软件。这类软件将具备更强的态势感知、主动防御和自适应能力。例如,下一代防火墙(NGFW)不仅基于规则过滤,更能通过流量行为分析识别未知威胁;安全信息和事件管理(SIEM)系统能更智能地关联威胁情报与内部日志,实现精准告警。

这一转型也面临挑战:

- 技能与文化:需要开发、安全和运维团队具备威胁分析和对抗思维,并紧密协作(DevSecOps)。

- 数据与工具:高度依赖高质量、实时更新的威胁情报和强大的分析工具链。

- 复杂度与成本:全生命周期的深度安全集成可能增加初期开发和管理的复杂度与成本。

###

威胁驱动的网络安全方法论,代表了一种从被动到主动、从静态到动态、从合规到实效的深刻变革。对于网络与信息安全软件的开发者而言,拥抱这一范式,意味着将安全置于业务价值与用户体验同等重要的地位,通过持续的理解威胁、模拟攻击和加固防御,来构建真正能够抵御现代网络威胁的韧性系统。这不仅是一项技术任务,更是保障数字时代业务连续性和信任基石的战略必需。