在当今高度互联的数字时代,网络信息与管理加密已成为保障企业核心资产、用户隐私及业务连续性的基石。作为《常见软件加密宝典》系列的重要组成部分,本章节将深入探讨网络与信息安全软件开发中的加密技术应用、管理策略及其实践路径。

一、网络信息加密:数据传输的“隐形装甲”

网络信息加密的核心在于确保数据在传输过程中的机密性、完整性与真实性。开发者在构建安全软件时,需重点关注以下层面:

- 传输层加密协议:TLS/SSL协议已成为互联网通信的标准加密框架。在软件开发中,正确配置与实施TLS(如使用TLS 1.3版本、强制HTTPS、完善证书验证机制)是防止中间人攻击、数据窃听的首要步骤。对于实时性要求高的应用(如音视频通信),可结合SRTP、DTLS等协议实现端到端加密。

- 应用层加密设计:即使在传输层加密的基础上,对敏感数据(如用户身份信息、支付凭证、医疗记录)实施应用层加密仍至关重要。开发者可采用AES、ChaCha20等对称加密算法处理大量数据,并结合RSA、ECC等非对称算法进行密钥交换,形成混合加密体系。例如,在即时通讯软件中,使用Signal协议或双棘轮算法实现前向保密与后向保密,确保消息即使被截获也无法被历史或未来密钥解密。

- 网络流量伪装与混淆:为应对深度包检测(DPI)等监控技术,可采用流量伪装技术(如将加密流量伪装成常见协议流量)或协议混淆(如使用Obfsproxy),使加密通信特征不明显,增强抗审查能力。

二、管理加密:密钥与权限的“智慧中枢”

加密系统的安全性不仅取决于算法强度,更依赖于密钥与权限管理的严谨性。管理加密旨在构建一个可控、可审计的密钥生命周期与访问控制体系。

- 密钥全生命周期管理:

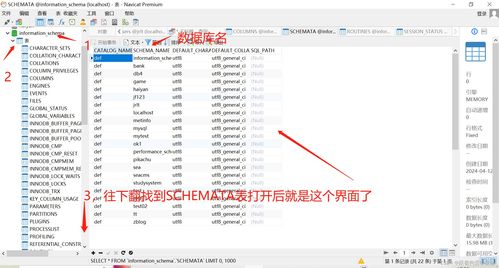

- 生成与存储:使用硬件安全模块(HSM)或可信执行环境(TEE)生成并保护根密钥;对应用密钥采用分层结构,根密钥仅用于加密工作密钥,工作密钥用于加密数据,实现密钥分离。云端存储可借助密钥管理服务(如AWS KMS、阿里云KMS),实现自动轮换与安全托管。

- 分发与协商:采用安全密钥交换协议(如Diffie-Hellman、ECDH)实现端到端密钥协商,避免密钥明文传输。在微服务架构中,可使用服务网格(如Istio)集成自动mTLS,实现服务间通信的透明加密与身份验证。

- 轮换与销毁:建立定期密钥轮换策略,并确保旧密钥安全归档或销毁,以减少密钥泄露风险。自动化工具可帮助跟踪密钥使用情况,及时执行轮换操作。

- 基于策略的访问控制与加密:

- 属性基加密(ABE):适用于复杂访问控制场景,如云存储共享。数据所有者定义访问策略(如“部门:技术部 AND 职位:高级工程师”),只有属性满足策略的用户才能解密数据,实现细粒度权限管理。

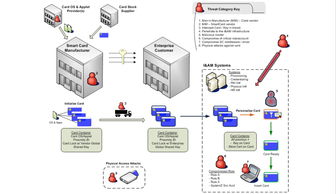

- 零信任架构下的加密:在零信任模型中,所有网络流量均需加密并验证。软件应集成身份与访问管理(IAM),实现动态权限评估,确保每次访问请求都经过认证、授权与加密。

- 加密操作的可观测性与审计:通过集中式日志记录密钥使用、加密操作事件,并整合安全信息与事件管理(SIEM)系统,实现对加密活动的实时监控与异常告警。审计日志自身也需加密存储,防止篡改。

三、安全软件开发实践:从代码到部署的加密闭环

将网络信息与管理加密融入软件开发全生命周期,需遵循安全左移原则:

- 安全设计阶段:在系统架构设计中明确加密需求,如确定数据分类(公开、内部、机密)、加密边界(传输中、静态存储)、合规要求(GDPR、等保2.0)。采用威胁建模(如STRIDE)识别加密相关风险。

- 安全编码与测试:

- 使用权威加密库(如OpenSSL、Libsodium、Bouncy Castle),避免自研算法;禁用弱密码套件(如RC4、SHA1)。

- 实施静态代码分析(SAST)与动态应用安全测试(DAST),检测硬编码密钥、不安全的随机数生成等漏洞。

- 进行渗透测试与模糊测试,验证加密实现的实际抗攻击能力。

- 安全部署与运维:

- 在CI/CD管道中集成密钥注入工具(如HashiCorp Vault),避免密钥泄露在代码仓库或镜像中。

- 使用容器安全方案(如镜像签名、运行时加密)保护应用环境;在服务器层面启用磁盘加密(如LUKS、BitLocker)。

- 定期进行加密配置审计与漏洞扫描,及时修复已知弱点(如心脏出血漏洞)。

###

网络信息与管理加密绝非孤立的技术组件,而是贯穿于软件设计、开发、运维的持续过程。开发者需秉持“加密无处不在,但非万能”的理念,将加密技术与身份认证、访问控制、安全监控等手段有机结合,构建纵深防御体系。随着量子计算等新兴技术的发展,后量子密码学(PQC)的探索与应用也将成为未来网络信息安全软件开发的重要方向。唯有持续学习、严谨实践,方能在瞬息万变的威胁环境中,守护数字世界的每一份信任与价值。